Die TOP 10 Bedrohungen aus dem Netz – ist Ihr PC sicher?

Im Internet lauern viele Gefahren – Schadsoftware in den unterschiedlichsten Varianten bedrohen PC-Systeme und deren Daten. Und jeden Tag tauchen neue Varianten von Schadsoftware auf. In unserer TOP 10 der Bedrohungen aus dem Netz zeigen wir Ihnen, mit welchen Methoden Hacker an ihre Daten gelangen möchten und wie Sie sich mit Hard- und Software basierten Lösungen dagegen schützen können. Darüber hinaus ein paar Tipps, wie man Gefahren durch das eigene (Surf-) Verhalten minimieren kann.

Welche Gefahren lauern im WWW?

Viren, Trojaner & Würmer

Es gibt sie zwar bereits seit Jahrzehnten und dennoch stellen Viren, Würmer und Trojaner nach wie vor die größte Bedrohungen aus dem Netz für Computersysteme dar. Und die Masse der sich im Umlauf befindenden Malware nimmt täglich zu: rund 350.000 neue Arten tauchen täglich im Netz auf. Die Begriffe Viren und Würmer werden zwar häufig synonym verwendetet, es handelt sich jedoch dabei um unterschiedliche Malware-Typen.

Viren

Der Computerviren ist die älteste Malware. Bereits im Jahr 1974 wurde mit

„Rabbit“ der erste Computervirus entwickelt. Viren sind Programme, die sich selbst vervielfältigen können, um sich auf diese Weise von Computer zu Computer zu verbreiten. Auf den betroffenen Systemen klauen oder löschen Sie anschließend Daten. Die meisten Viren sind in einem Programm versteckt. Sobald der Nutzer dieses Programm ausführt, verbreitet sich der Virus. Die Verbreitung von Viren geschieht durch den Anwender, indem er die infizierten Dateien unbeabsichtigt weiterleitetet, z. B. per E-Mail oder auf Datenträgern wie USB-Sticks.

Würmer

Würmer ähneln den Computerviren, sie sind allerdings nicht auf die „Beihilfe“ des Nutzers angewiesen und verbreiten sich selbstständig über Netzwerke und Datenträger, indem sie Sicherheitslücken gnadenlos ausnutzen.

Trojaner

Trojaner vermehren sich im Gegensatz zu Würmern nicht selbstständig. Sie geben sich häufig als legitime Software aus und nisten sich anschließend unbemerkt auf dem Computer ein. Trojaner ermöglichen Hackern den direkten Zugriff auf den Rechner, sie können so Daten manipulieren, klauen oder löschen.

Webbasierte Schadsoftware

Webbasierte Schadsoftware fängt sich der Nutzer insbesondere dann ein, wenn er veraltete Web-Browser nutzt. Häufig sind es Browser-Plugins, die es dieser Malware ermöglicht, sich auf dem Computer zu installieren. Viele Millionen Internetadressen sind mit webbasierter Schadsoftware infiziert.

Spam, Spy- und Adware

Spam

Wer kennt es nicht: das E-Mail-Postfach ist voll von ungewünschten (Werbe-)nachrichten. Diese Mails sind nicht nur nervig, sondern können auch durchaus gefährlich werden. Denn nicht immer handelt es sich dabei lediglich um Werbemails. Hinter diesen Nachrichten steckt häufig eine infizierte Datei oder ein Link zu einer Schadsoftware. Die E-Mail sind teilweise so gut getarnt, dass man schon sehr genau hinschauen muss. So befinden sich zum Beispiel täuschen echte Fake-Rechnungen im Umlauf.

Spyware

Spyware (Späh-Software) spioniert das Nutzerverhalten und die Daten ohne Wissen und Zustimmung des Besitzers aus. Sie dienen dazu, das Surfverhalten des Nutzers zu analysieren, die gewonnen Daten werden kommerzielle genutzt. Nicht selten entwickeln sogar Unternehmen selbst Spyware, um mehr Informationen über ihre Kunden zu erfahren.

Adware

Wer sich Adware (Werbesoftware) einfängt, erhält ungewünschte Werbung eingeblendet. Adware ist häufig in kostenlosen Programmen integriert und schwer zu erkennen. Die Werbung kann auch über infizierte Websiten auf dem PC gelangen. In der Regel fügt Adware dem Computer keinen Schaden zu, ist aber sehr lästig.

Phishing

Phishing beschreibt den Versuch von Hackern, über gefälschte Webseiten, E-Mails oder Instant-Messenger an sensible Nutzerdaten zu gelangen. Der Nutzer wird in solchen Mails aufgefordert, getürkte Internetpräsenzen zu besuchen oder geheime Zugangsdaten preiszugeben. Dabei werden bekannte, vertrauenswürdige Internetauftritte nachgeahmt und die Gutgläubigkeit der Nutzer wird schamlos ausgenutzt. Teilweise sehen die gefälschten Websites derart echt aus, dass man kaum Unterschiede zum Original ausmachen kann. In der Regel haben es Hacker beim Phishing auf Konto- oder unternehmenskritische Daten abgesehen. Im schlimmsten Fall kann auf diese Weise das Bankkonto geplündert werden.

Bot-Netze

Bei Bot-Netzen handelt es sich um eine ganze Gruppe von PCs, die mit Malware infiziert und zu einem großen Netzwerk zusammenschlossen wurden. Diese Botnetze erstrecken sich nicht selten über mehrere tausend Computer. Die eingesetzte Schadsoftware nennt man Roboterprogramme (Bots). Sie werden von Hackern ferngesteuert und für Straftaten missbraucht. Automatisiert versenden sie beispielsweise massenhaft

Spam und spähen Daten aus. All dies passiert im Hintergrund, ohne dass der Nutzer ahnen könnte, dass sein Computer ein Teil krimineller Strukturen geworden ist. Neben Computern können auch mobile Geräte wie Smartphones oder Tablets von Bots betroffen sein.

Denial-of-Service-Attacken

Eine ständige Verfügbarkeit von Servern, Anwendungen und Daten ist für Unternehmen unabdingbar. Genau auf dieses hohe Gut haben es die Hacker bei einer Denial-of-Service-Attacken (DoS) abgesehen. Sie versuchen Webseiten und Server anzugreifen, um wichtige Daten oder komplette Systeme für den Eigentümer unzugänglich zu machen. Erreicht wird dies zumeist durch gezielte Angriffe auf Server, mit dem Ziel, diese völlig zu überlasten. Hierzu werden Unmenge von Anfragen an den Server gerichtet.

Ransomware

Ransomware („Lösegeld-Software“) basiert im Prinzip auf

DoS mit dem Ziel, Lösegeld vom Nutzer zu erpressen. So wird beispielsweise der komplette Computer lahmgelegt und beim Start erscheint lediglich eine unumgängliche Aufforderung, einen bestimmten Geldbetrag zu überweisen, um wieder den Zugriff zu erhalten. Komm der Nutzer dieser Aufforderung nicht nach, wird Datenlöschung angedroht.

Scareware

Scareware („verängstigende Software“) beschreibt eine Schadsoftware, die den Nutzer verängstigen und verunsichern soll, um ihn hierdurch zu bestimmten Handlungen zu bewegen. Weit verbreitete Beispiele für Scareware sind vorgetäuschte Fehlermeldungen, vermeintliche Virusinfektionen des Computers oder Programme, die vorgeben, von staatlichen Einrichtung zu stammen. Allen diesen Täuschungsversuchen gemein, ist es, eine Angst auslösende Gefahr zu suggerieren und eine passende Lösung für das Problem anzubieten. Der ahnungslose Nutzer, der mit einer solchen vermeintlichen Lösung sein PC-System schützen möchte, fängt sich die Schadsoftware ein.

Krypto-Mining-Malware

Hier stehen insbesondere Mining Trojaner im Fokus. Haben diese sich erstmal auf dem PC eingenistet, missbrauchen sie seine Rechenleistung, um digitale Währungen wie Bitcoins zu generieren. Die Folge: der PC reagiert extrem langsam und lässt sich nicht mehr produktiv nutzen. Darüber hinaus schießt der Stromverbrauch in die Höhe.

Mobile Malware

Nicht nur im privaten Bereich ständig in Gebrauch, sondern auch in Unternehmen Alltag: Smartphones und Tablets. Bei ihnen wird das Thema Sicherheit häufig nicht ganz so ernst genommen wie beim Computer. Dabei loggen sich diese Geräte genauso in das Firmennetzwerk ein und speichern sensible Unternehmensdaten. Insbesondere Android ist anfällig für Angriffe. Denn selbst im Android Play Store kann man sich mobile Malware einfangen. Darüber hinaus liefern die Hersteller von Android Devices Sicherheitsupdates und Patches häufig verspät aus, was die Sicherheit abermals schmälert. Die meisten Malware-Arten des Computers können in modifizierter Form auch Mobilgeräten gefährlich werden. Spezielle Formen der mobilen Malware sind:

- Infizierte Apps

- SMS & Instant Messenger Malware

- Werbemodule

- Exploits, um Root-Zugriff auf die Smartphones zu erlangen

- Cyber Miner, die Rechenleistung abzweigen

Wie kann ich mich vor Angriffen schützen?

Um sich gegen Bedrohungen aus dem Internet zu schützen, kann man auf software- sowie hardwarebasierte Lösungen zurückgreifen. Letztere spielen insbesondere für Unternehmen eine bedeutsame Rolle und eher weniger für den privaten Nutzer. Darüber hinaus ist auch vor allem das Verhalten des Benutzer von entscheidender Bedeutung. Durch sein Verhalten kann er maßgeblich zur Sicherheit seines Systems beitragen.

Softwarebasierte Lösungen

Hierunter fällt der klassische Virenscanner, der für jeden Computer obligatorische sein sollte. Zwar enthält Windows mit dem Defender bereits einen integrierten Virenschutz, es ist jedoch sehr empfehlenswert einen zusätzlichen Virenscanner von Drittanbietern zu installieren. Hierdurch können Sie die Sicherheitslücken des Microsoft Defenders gezielt schließen. Zu den bewährten kostenlosen Virenscannern für Privatanwender zählen unter anderem Bitdefender Free Edtion, AntVir Free, avast Free oder AVG AntiVirus Free.

Virenscanner: kostenpflichtig oder gratis?

Kostenlose Virenschutzprogrogramme bieten in der Regel einen guten Basisschutz, verfügen allerdings häufig nicht über alle Sicherheitsfunktionen. Besonders Unternehmern sollten erweiterte Sicherheitspakete in Anspruch nehmen. Die Antiviren Suite sollte einen möglichst umfassenden Schutz vor allen Bedrohungen bieten . Meistens verfügen Internet-Security-Software über einen noch umfangreicheren Schutz als ein reiner Antivirenscanner. Virenscanner und Internet Security Software sollten allerdings nur ein Standbein der IT-Sicherheit von Unternehmen darstellen.

Hardwarebasierte Security Lösungen

Neben Software basierten Schutzmaßnahmen sind Unternehmen im Bereich der Netzwerksicherheit vor allem auch auf hardwarebasierte Lösungen in Form von Firewalls, VPN-Gateways und weiteren Sicherheitsgeräten angewiesen.

Firewalls auf Hardware-Ebene schließen Sicherheitalücken im Firmennetzwerk

Ein sehr wichtiger Bestandteil zum Schutz des eigenen Netzwerks sind Firewalls auf Hardware-Ebene. Sie schützen das Netzwerk vor unerwünschten Zugriffen und Attacken. Auch Security Gateway Router bieten einen erweiterten Schutz auf Hardwarebene und sorgen mit VPN-Verbindungen für mehr Sicherheit durch verschlüsselte Datenübertragungen über das Internet.

Mobile Sicherheit

Prinzipiell sind Apple Geräte (iPhone, iPad) weitaus besser vor Angriffen geschützt als Android Smartphones und Tablets. Das liegt unter anderem daran, dass es bei Apple ausschließlich den AppStore als Software-Quelle gibt. Alle Anwendungen von dort sind geprüft. Apple selbst garantiert die Sicherheit und verbietet sogar Virenscanner im App Store. Man kann sagen, dass iOS generell sehr sicher ist und Angriffe sehr selten vorkommen.

Bei Android Geräten sieht das hingegen schon etwas anderes aus. Sie sind

Sicherheitsrisiko Benutzer

Erfolgreiche Cyber-Attacken beruhen nicht selten auf dem falschen Verhaltensweisen des Benutzers: der beste Antivirenschutz ist der gesunde Menschenverstand. Denn dort, wo Cyberkriminelle dank Hard- und Software basierten Schutzmaßnahmen nicht weiterkommen, ist es die Unerfahrenheit des Nutzers, die schamlos ausgenutzt wird. Besonders die Risiken von Phishing, Ransomware oder Spy- und Adware Attacken können durch ein achtsames Surfverhalten stark reduziert werden. Legen Sie also immer ein gewisses Maß an Misstrauen und Vorsicht an den Tag. Vor allem, wenn Sie aufgefordert werden bestimmte Aktionen durchzuführen, ist Vorsicht geboten. Mit ein wenig Achtsamkeit (Prüfung des Absenders, der Rechtschreibung, der Sprache, der Sinnhaftigkeit etc.) lassen sich einige Angriffe bereits recht leicht enttarnen.

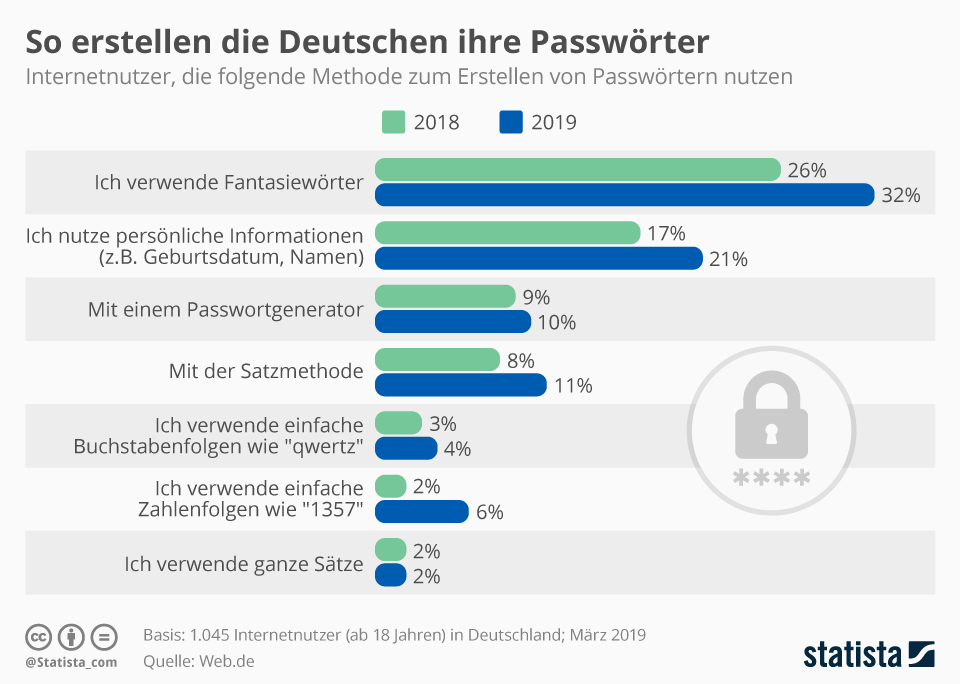

Besonders bei der Passwortsicherheit ist noch Luft nach oben

Laut einer Umfrage des E-Mail-Anbieters Web.de verwenden 59 Prozent der Befragten dasselbe Passwort für mehrere Accounts. Einmal geknackt, hätte ein potenzieller Hacker gleich Zugriff auf mehrere Konten. Die Infografik von Statista zeigt, dass die Mehrzahl der Nutzer Passwörter mit Fantasienamen verwenden. Das ist zwar wesentlich besser als reine Zahlen- oder Buchstabenpasswörter, sollte allerdings ein komplexes Kennwort aus Zahlen, Buchstaben, Groß- und Kleinschreibung sowie Sonderzeichen nicht ersetzen. Lediglich 10 Prozent der Befragten sind 2019 durch ein solch, durch einen Passwortgenerator erzeugtes Passwort, besser vor Angriffen geschützt.

Tipps zur gezielten Abwehr von Angriffen

-

- Klicken Sie auf keine fragwürdigen Links

- Surfen Sie auf keinen Seiten, die vom Browser als potenzielle Bedrohung eingestuft werden

- Öffnen Sie keine unbekannten E-Mail-Anhänge (insbesondere keien ZIP-Dateien und Office-Dokumenten (Word, Excel und PowerPoint)

- Laden Sie Software/Apps nur von sicheren Quellen herunter

- Halten Sie Betriebssystem, Virenschutz-Software und die Firmware von Sicherheits-Hardware durch Updates stets auf dem neuesten Stand

- Führen Sie regelmäßig Backups Ihre Daten durch

- Trennen Sie den Sicherungsdatenträger vom PC, solange er nicht benötigt wird

- Vergeben Sie komplexe Passwörter aus Buchstaben, Zahlen und Sonderreichen (Passwort-Generatoren können hier helfen)

- Ändern Sie Ihre Passwörter regelmäßig

- Nutzen von sicheren VPN-Verbindungen

- Verschlüsseln Sie sensible Daten

- Löschen Sie Daten sicher und unwiderrulich

- Wählen Sie Ihren Cloud-Anbieter mit Bedacht aus

- Verschlüsseln Sie Ihr WLAN-Netz nach aktuellen WPA-Standard

- Aktivieren Sie Websitenfilter in Browser Router

- Achten Sie auch auf die Sicherheit Ihrer Smart Home Geräte